ReverseIt 2021 - part 2

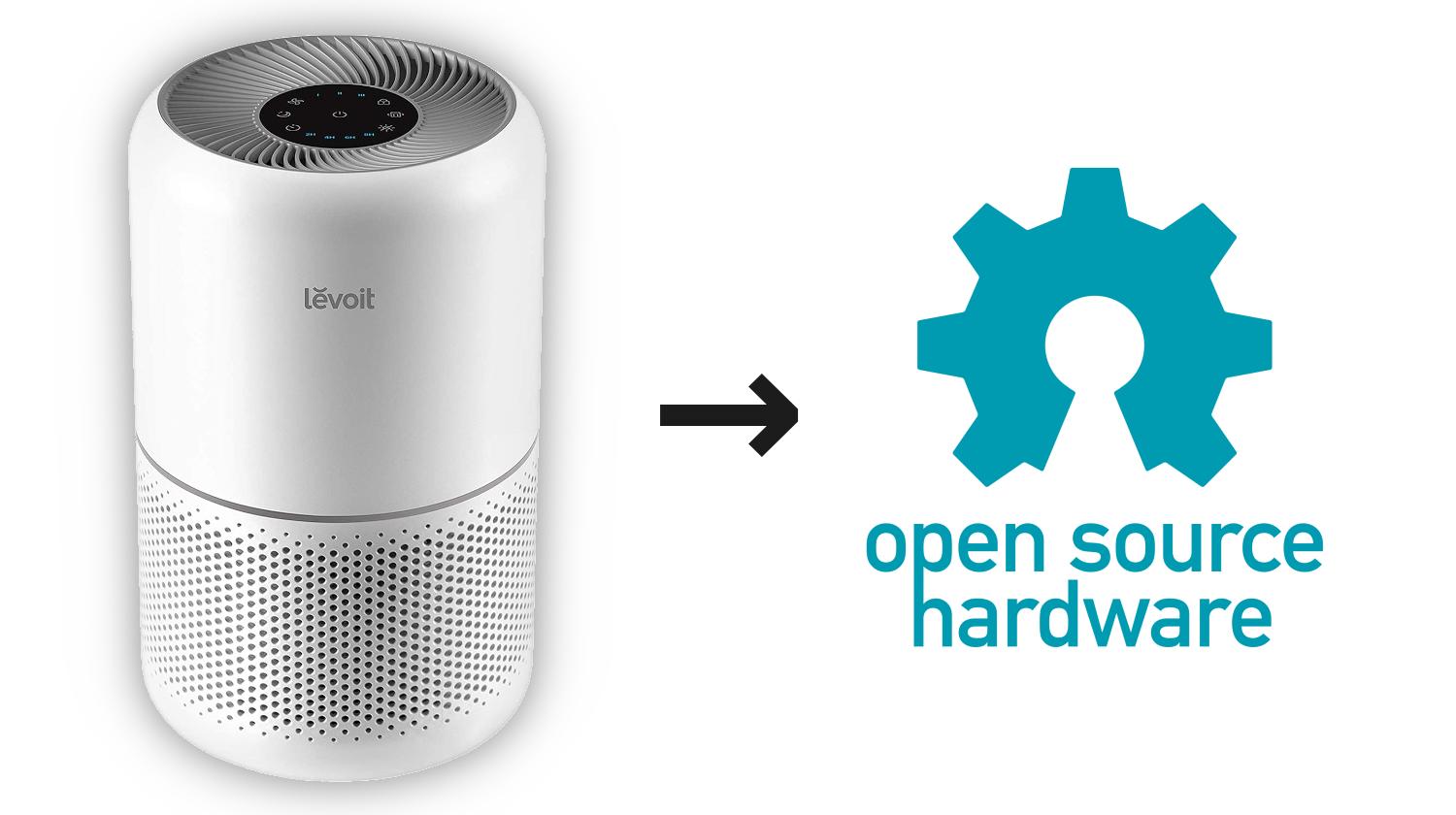

Anche questo talk ReverseIt sarà incentrato sull’hardware hacking, ossia come effettuare il reverse engineering di un dispositivo al fine di capire come funziona e, in questo caso, renderlo un po’ più “smart”.

Andremo ad analizzare la scheda elettronica di controllo di un purificatore d’aria con il fine di sostituirla con una nuova scheda sostitutiva con supporto Wi-Fi.

Analizzeremo la board fisica, cercheremo di capire come è in grado di azionare il motore del ventilatore e di estrapolare i vari parametri elettrici in modo tale da replicarne il funzionamento.

Vedremo come utilizzare altri programmi liberi quali GIMP e Inkscape per replicare la forma esatta della board originale nel nostro PCB.

Infine daremo anche un occhio KiCAD, software libero di progettazione elettronica attualmente sviluppato dal CERN di Ginevra, e vedremo grossolanamente quali sono i passaggi necessari per progettare questa nostra board.

ReverseIt 2021

Il corso reverseit di quest’anno sarà incentrato sull’hardware hacking, ossia come effettuare il reverse engineering di un dispositivo con il fine di poter eseguire del codice arbitrario al suo interno. Durante il corso verranno mostrate diverse tecniche di reversing, applicate a varie componenti all’interno di un apparecchio radioamatoriale portatile. Tra queste elenchiamo:

Il reverse engineering di questa piattaforma ha reso possibile lo sviluppo di un firmware alternativo modulare e completamente Open Source. Queste tecniche rappresentano un punto di partenza per l’analisi di nuovi dispositivi, e la chiave per lo sviluppo di firmware community-based su questi ultimi.

~ iniziativa realizzata con il contributo del Politecnico di Milano

ReverseIt 2020

Il talk di quest’anno consisterà nel reverse engineering di un’app per Android, durante il quale verranno illustrate tecniche come:

jadxapktool - Code injection a runtime con FridaL’uso di questi strumenti sarà finalizzato a documentare il funzionamento dell’app e del relativo backend, aprendo la possibilità di realizzare versioni alternative per sistemi operativi attualmente non supportati.